トロイの木馬とは?

ウイルスとの違いや被害例を解説

マルウェアの一種として知られているのがトロイの木馬です。

トロイの木馬による被害は世界的に発生しているため、注意が必要とされています。

本記事では、トロイの木馬とはどんなマルウェアなのか、どういった被害をもたらすのか、どんな対策を採ればいいのかなどをご紹介します。

目次

トロイの木馬とは

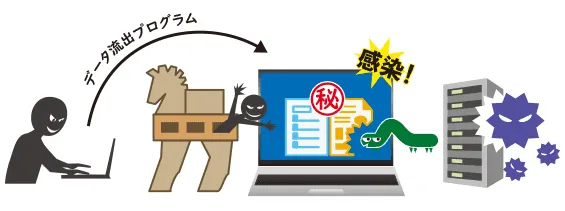

トロイの木馬とはマルウェアの一種で、ウイルスやワームなどは別に分類されます。

トロイの木馬は、一見問題がないプログラムであるかのように見せかけるのが特徴です。

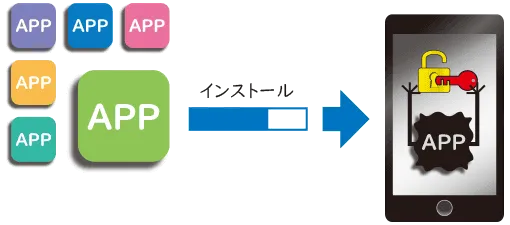

たとえば、画像や文章ファイル、スマートフォン用のアプリなど、普通にあるようなプログラムに見せかけているケースが多いです。

またOSなどの脆弱性を利用し、パソコンに勝手にインストールする手法も使われています。

トロイの木馬に感染すると、コンピュータにアクセスするための扉「バックドア」を作られてしまうケースも多いです。

このバックドアから攻撃者が自由にコンピュータに出入りできるようになり、さまざまな情報を盗まれてしまうのです。

※監修者コメント

最近のマルウェアは80%以上がトロイの木馬といわれています。また、パソコンだけでなくスマートフォンでも被害が拡大しています。テレワークを導入する企業が増えているため、モバイル機器にも配慮する必要があります。

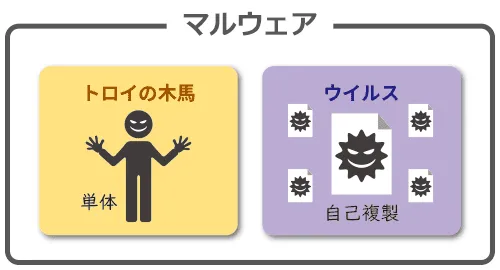

マルウェアとウイルスとの違い

マルウェアは「software(ソフトウェア)」と「malicious(悪意がある)」という二つの単語を組み合わせた造語です。

トロイの木馬はこのマルウェアに分類されます。

トロイの木馬とウイルスの主な違いは、宿主となるファイルが必要ない点です。

トロイの木馬はそれ単体でソフトウェアとして作動するため、感染するファイルが必要ありません。

一方、ウイルスは自己複製をするため、他のコンピュータにも被害を拡大させてしまう可能性があります。

しかしトロイの木馬は、自己複製をしないため、感染したコンピュータから他のコンピュータに感染することがありません。

トロイの木馬の種類

トロイの木馬は、動作などによりいくつかの種類に分類されます。

ダウンローダー型

内部に侵入すると、他の有害なマルウェアもダウンロードして活性化させるタイプです。

広告を表示するタイプなどもあります。

クリッカー型

侵入後に、レジストリの改変やアプリの脆弱性を利用してブラウザ設定を変更します。

さらに勝手にブラウザを起動して、特定のサイトへアクセスさせることもあります。

バックドア型

管理者に気づかれないようにバックドアを形成し、攻撃者が遠隔操作を行います。

勝手にファイルがダウンロードされたり、外部からコマンドを実行されるなど、多くの脅威にさらされます。

パスワード窃盗型

保存されているパスワードや設定情報を外部に漏洩させるタイプです。

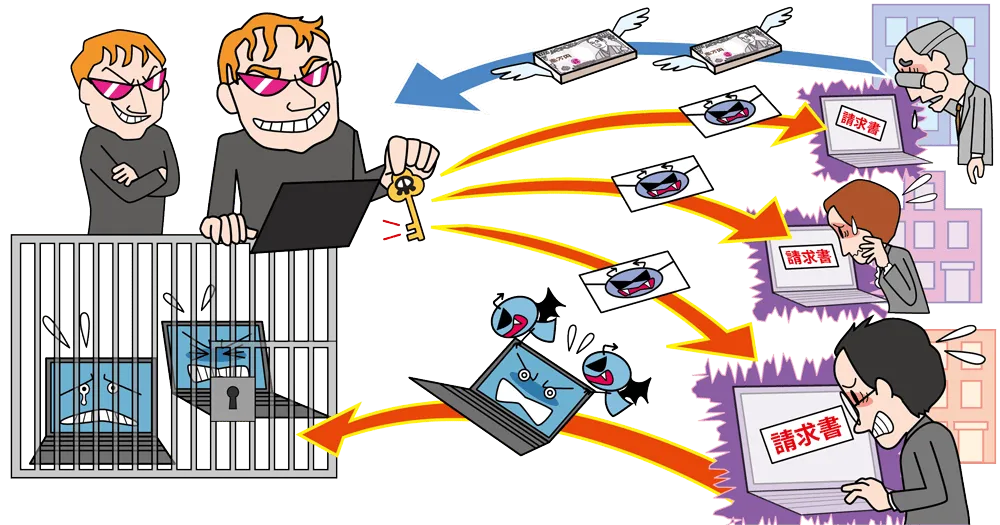

プロキシ型

侵入後、DNS設定を変更し、不正なプロキシサーバーを構築します。

そして攻撃者がIPアドレスを勝手に使用し、第三者にさらなる攻撃をしかけます。

ドロッパー型

侵入後にあらかじめ設定しておいたタイミングで、不正な情報をプログラムに落とします。

迷彩型ゼウス

JPEG画像に偽装したマルウェアです。

有効な画像情報に偽装しているため、発見が難しいのが特徴です。

キーロガー型

デバイスのキーボード操作を記憶するプログラムを内包したタイプです。

バックドアを経由し、操作情報を外部に送信します。

ボット型

デバイスの内部でボットのような動きをするタイプです。

DDoSなど大規模な攻撃に使われるものもあります。

DDoSとは、ネットワークを通じた攻撃手法の一種です。

標的となるコンピュータに対して、複数台のマシンから処理負荷を与えて機能停止状態に追い込みます。

トロイの木馬に感染するとどうなる?

トロイの木馬のさまざまな経路から感染します。

ここでは感染経路の一例と、実際に感染してしまった際の症状をご紹介します。

感染経路

以下の4つがトロイの木馬の主な感染経路とされています。

- メールからの感染

- Webサイト・SNSからの感染

- パソコンに直接インストールされる

- 共有サイトからの感染

感染した場合の症状

トロイの木馬に感染すると、以下のような症状が表れることが多いです。

- パソコンが突然終了する

- 特に作業していないのにCPU使用率が急上昇する

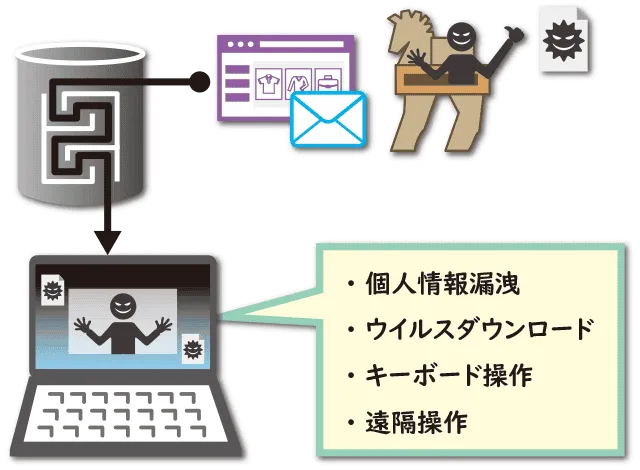

感染した場合の被害

トロイの木馬に感染して生じる被害についてです。

- 個人情報の漏洩

コンピュータにバックドア(裏口)を設けます。

ここから攻撃者が侵入し、内部の情報を盗んだり、ウイルスを追加したりします。

- ウイルスのダウンロードを行う

特定のウイルスをダウンロードするタイプのトロイの木馬もあります。

ウイルスに感染すると、内部の情報が盗まれたり、パソコン画面を撮影されたりします。

- 利用者のキー操作を盗む

キーボード操作を盗むタイプです。

ユーザーのキーボード操作を記録することで、パスワードなどの重要な情報を盗むことを目的としています。

- パソコンを遠隔操作されてしまう

攻撃者によって勝手にパソコンを操作される場合もあります。

これにより重要な情報を盗まれたり、勝手に不正な投稿をされたりなどの被害にあうことも多いです。

※監修者コメント

顧客リストなど個人情報が攻撃者の手に渡ることが発生しないよう、情報漏えい対策は重要です。もし「個人情報の漏洩」が起こってしまった場合は、莫大な損害賠償費用が発生してしまいます。

また、そのような経済的損失に加えて、企業としての信用・イメージをも損なう可能性があります。情報漏えい対策は、単に重要な情報の流出、紛失を防ぐためだけでなく、企業そのものを守ることにもつながっていきます。

トロイの木馬に感染しないための対策方法

さまざまな危険性をはらんだトロイの木馬に感染しないためにはどうすればいいのでしょうか。

ここでは具体的な対策方法をご紹介します。

セキュリティソフトの導入

トロイの木馬を防ぐには、ますセキュリティソフトの導入がおすすめです。

セキュリティソフトはパソコンを利用する上で最も基本的な対策とされています。

トロイの木馬は知らない間に勝手にインストールされるため、セキュリティソフトがなければ気が付くことが難しいためです。

多くのセキュリティソフトは予防から駆除までを行ってくれるので安心です。

またビジネス用であれば、さらにセキュリティが特化されたソフトの導入も検討してみましょう。

「MCore」なら、セキュリティの脆弱性対策、不正なデータの持ち出し対策など、強固なセキュリティ対策を行うことができます。

またスマートフォンやタブレットなどのモバイル端末のセキュリティ対策も可能です。

不審なメールを閲覧しない

トロイの木馬は、メールが感染経路となることも多いです。

送信者不明の不審なメールは閲覧しないようにしましょう。

※監修者コメント

過去、大きな被害が出た事例として「Emotet」というマルウェアによる情報漏えい事故が挙げられます。

2019年に大学職員の端末が「Emotet」に感染し、1万8000件以上のメール情報が流出しました。このケースでは実在の企業名を装ったメールが送付され、気づかずに開封した教員の端末が感染してしまったことが原因とされています。このような被害が起こらないよう、不審なメールは不用意に開かないように習慣づけましょう。

リンク先をチェックする

メールに添付されたURLや、普段訪れるサイトが「おかしいな」と感じたら、リンク先をチェックしてみましょう。

URLが不審な場合はクリックしないようにすることが大切です。

OSやJavaを最新のバージョンにする

トロイの木馬などのマルウェアは、システムの脆弱性を狙います。

そのためOSやJavaなどは常に最新バージョンを保つようにしましょう。

事前に感染対策を施すことが重要

トロイの木馬は、一度感染してしまうとさまざまな攻撃を行います。

また常に進化を続けているため、攻撃方法が増えている場合もあります。

トロイの木馬は感染しても分からないことも多いため、まずは感染しないような対策を施すことが重要です。

特にビジネス用の場合、強固なセキュリティ対策が施せる「MCore」などを検討してみてはいかがでしょうか。

※監修者コメント

前述した「Emotet」による被害は現在でも続いています。その理由は、継続的に進化させ、アップデートを繰り返して攻撃方法を変えているためです。被害を受けないためには、日々の活動の中で常にセキュリティを意識し、新たな攻撃に備える心構えも必要となります。

【関連記事】

-

IT資産管理/セキュリティ管理統合システム「MCore」

https://www.sei-info.co.jp/mcore/ -

強固なセキュリティ対策をしたい

https://www.sei-info.co.jp/mcore/column/strong-security/ - 情報漏えい対策

https://www.sei-info.co.jp/mcore/column/security/