ファイル追跡とは

必要性やメリット・デメリットについて解説

PCファイルの作成やコピーなどのログ(コンピュータの利用状況や通信などの履歴・情報についての記録)について、遡って調べることをファイル追跡と呼びます。

自社のファイル操作の履歴をいつでも辿れるようにしておけば、サイバー攻撃や内部不正が発生した際、直ちに流出経路を調べたり履歴を基にした改善策を考えたりすることが可能です。

当記事ではファイル追跡の概要や必要性、ファイル追跡ができるシステムの導入のメリット・デメリットを解説します。

目次

ファイル追跡とは

ファイル追跡とは、あるファイルの動きについて、ログを遡って追跡することです。

ファイル操作(作成、移動、コピー、削除、更新、名前変更など)の前後についてのログを取得・追跡することで、「いつ」「誰が」「どのようにファイル操作をしたのか」が洗い出せます。

企業が掲げるセキュリティ対策や内部統制強化などの目的達成のために、このファイル追跡機能を搭載したシステムを提供するメーカーも数多くあります。

ファイル追跡が必要な理由とは

企業にとってファイル追跡が必要となる大きな理由として、「自社のIT資産(PC、サーバ、ネットワーク機器、アプリケーションなどのITに関する有形無形の資産)を守るため」が挙げられます。

情報化社会や企業システムの電子化が進む昨今、企業が管理するIT資産は業務上、非常に重要なものとなってきました。

顧客や従業員の個人情報が入った端末やシステム、取引先との電子メールや電子契約書、マーケティング戦略用のデータベースや分析ツールなど、経営には欠かせないIT資産が例として挙げられるでしょう。

つまり、これらのIT資産がなんらかの理由で情報漏えい・破損といった形になると、企業が被るダメージは非常に大きくなります。たとえば顧客・取引先からの信用低下、業務停止による利益の損失、コンプライアンス違反による行政処分などに発展するかもしれません。

こうした事態への対応策の1つとして、ファイル追跡は有効な策です。もしファイルの不自然な外部流出が発生したときでも、ファイル追跡によって流出経路・変更内容などを特定し、原因を突き止められます。

以下ではさらに、ファイル追跡が必要な具体的な理由を解説します。

外部からの攻撃による情報漏えいに対応するため

株式会社東京商工リサーチの2021年の調査によると、上場企業とその子会社で発生した個人情報漏えい・紛失事故は137件、574万人にもおよび、そのうちウイルス感染・不正アクセスが68件と約半分を占めています。サイバー攻撃や個人の不注意によって、外部から企業のIT資産が脅かされているのです。

出典:東京商工リサーチ調査「上場企業の個人情報漏えい・紛失事故は、調査開始以来最多の137件 574万人分(2021年)」https://www.tsr-net.co.jp/news/analysis/20210117_01.html

マルウェア感染などを引き起こすサイバー攻撃の件数については、年々規模と数が増加していると指摘する調査結果も多いです。総務省や警察庁などの官公庁も、常に注意を呼びかけています。企業としては必ず対処すべき問題でしょう。

しかし、年々進化するサイバー攻撃を100%完全に防ぐ方法はありません。そこで万が一の事態に備えてファイル追跡ができる環境を整えておくことで、すぐさま情報漏えい元を突き止めて、さらなる被害拡大を防ぐ可能性を上げることができます。

内部不正対策やヒューマンエラー防止を行うため

IT資産を守るために気を配るべきは、外部からの攻撃だけではありません。

「自分は企業の関係者である」という立場を利用した従業員・役員による内部不正や、ヒューマンエラーによる意図しない情報漏えいなど、企業の内部要因によるトラブルに関しても注意が必要です。

近年では、内部不正よりも悪意ある攻撃に重きを置いた社外・社内の間で区切る「境界防御モデル」ではなく、社内・社外関係なく攻撃されることを前提にセキュリティを考える「ゼロトラストモデル」が注目されてきました。

もちろんファイル追跡は、外部からの攻撃だけでなく内部の人間による不正やヒューマンエラーもチェックできます。

「誰の操作でファイルが消去されたのか」「どのようなミスでトラブルが発生したのか」についてファイル追跡することで、調査結果を基にした対応策立案や改善が可能です。

内部統制の促進によるコンプライアンス向上のため

ファイル追跡はトラブル発生後に行うものだと思われがちですが、トラブルの発生自体を抑える効果も期待できます。

ファイル追跡のプロセスについて従業員や役員へ周知することで、「もし不正をしてもすぐにバレてしまう」という意識付けができます。その結果、不正を働く従業員が減ったり、不正を発見して報告する従業員が増えたりなど、企業の内部統制強化の面でも有用です。

「MCore」ができるファイル追跡について

住友電工情報システムが提供するIT資産管理ツール「MCore」は、ファイル追跡を始めとした各ログの収集・分析ができる機能を搭載しています。

サイバー攻撃や内部不正の早期発見はもちろんのこと、収集結果の分析や低負荷でのログ収集などの機能が利用可能です。

ここからは、「MCore」におけるファイル追跡に役立つ機能として、「PC操作ログ管理」「総合ログ管理ツール(SIEM)」「ネットワーク検閲」の3つを紹介します。

PC操作ログ管理によるログの把握

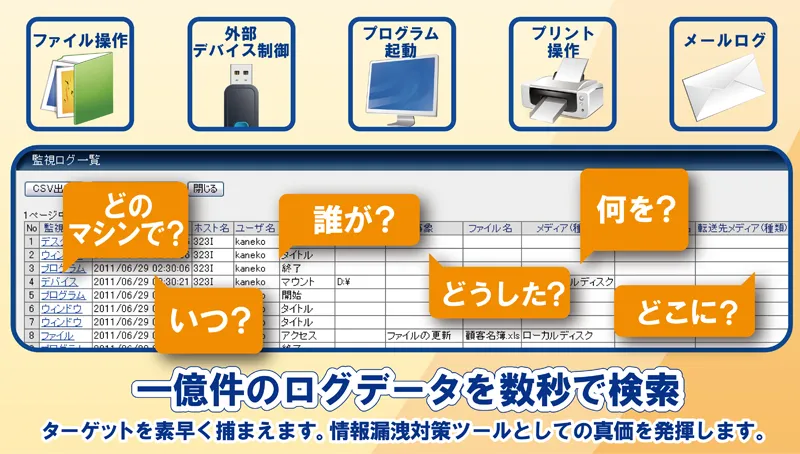

「MCore」のPC操作ログ管理は、PC操作におけるログを漏れなく収集し、確認・分析・管理を行えるようにできる機能です。

ファイル操作の他にも、外部デバイス接続・プログラムの起動と終了・電子メールの送信といった、PC操作におけるあらゆるログを収集できます。

「PC高負荷時でも漏れなく収集できる仕組み」「1日24時間分の操作ログ圧縮と送信タイミング調整による送信」「高速検索エンジン「QuickSolution」による1億件の操作ログの数秒での検索」など、ログ収集に関するさまざまな機能を搭載しています。

ログ管理とは?ログ管理でPCの操作を監視して内部不正を防止する総合ログ管理ツール(SIEM)によるログの一元管理

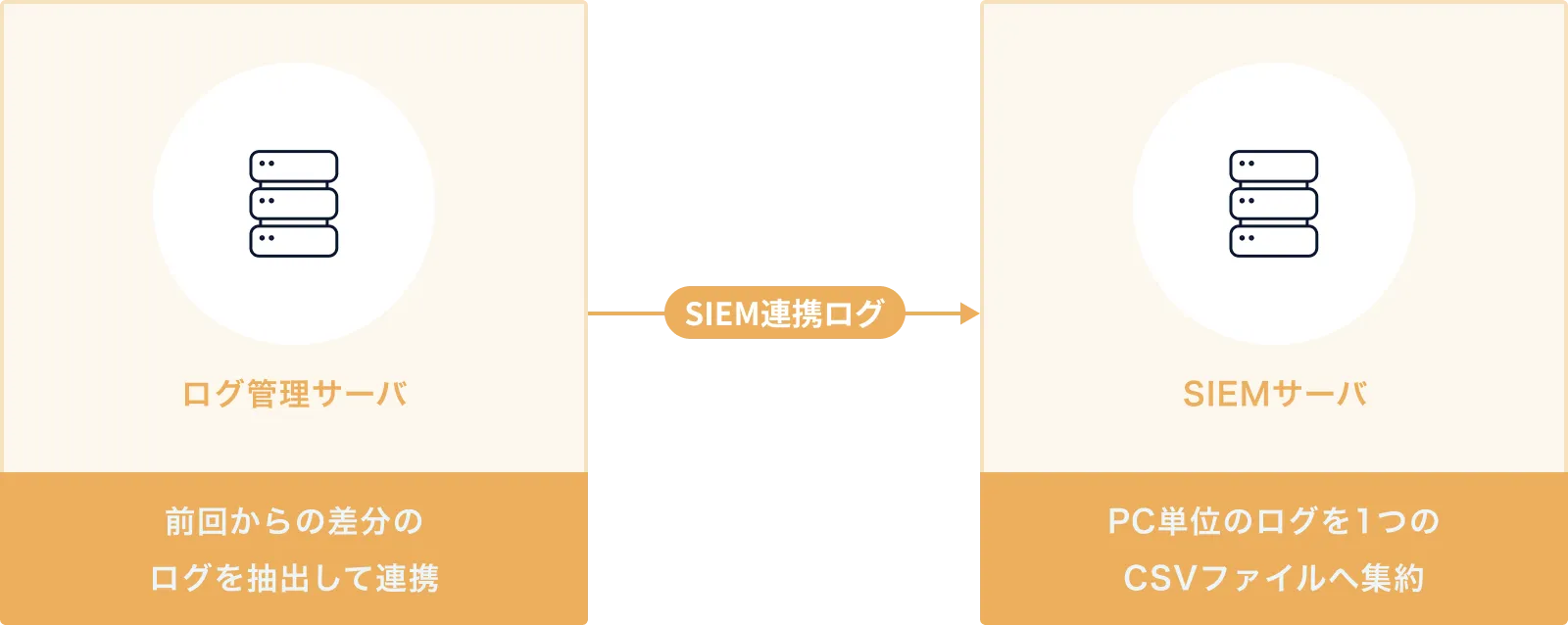

総合ログ管理ツール(SIEM)は、企業が持つあらゆるITインフラ(ネットワーク機器、サーバ、PC、セキュリティソフトなど)のログを収集・一元管理し、それらの相関分析を行える機能です。

「MCore」から収集したPCの操作ログを取り込み、膨大な量のログを効率よく分析できます。発生したセキュリティインデントを自動かつ早期発見・検出が可能です。

また、特定条件のログを抽出しての連携もできます。ファイル追跡におけるログを収集する際に活用できるでしょう。

統合ログ管理ツール連携ネットワーク検疫による違反者の特定

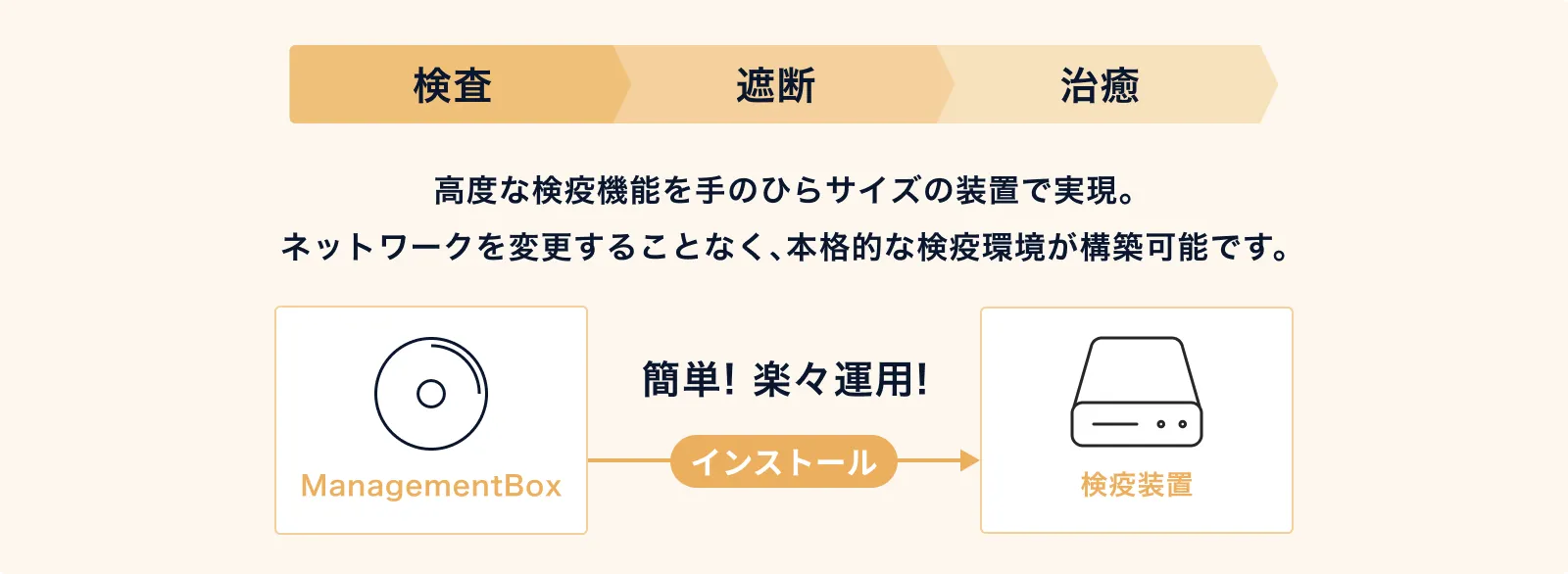

ネットワーク検閲は、企業のPCが設定した社内ルールにのっとって使用ができているかを定期的にチェックする機能です。もし違反が発見された場合は、利用者に対して警告、是正を促します。

さらに、不正なPCやルール違反を犯したPCに関しては、直ちにネットワークから隔離可能です。

隔離後は「当該端末が是正できる環境にのみ接続できる措置」を取ることで、利用者自身が自力で端末を改善・復旧することができます。

もちろん、チェックの基準となるセキュリティーポリシーは、管理者権限で自由に定義決定・変更が可能です。社内の独自ルールの適用や、状況に応じた臨機応変な変更ができます。

なお作成したポリシーにおいては、今後起こりうるであろう影響を事前に予測できるシミュレーション機能を搭載することによって、ポリシー見直しや対策案の作成ができる点も、ネットワーク検閲のメリットです。

ネットワーク検疫ファイル追跡のプロセスを導入するメリット・デメリット

ファイル追跡のプロセスを導入するには、原則としてファイル追跡機能を持つシステムやツールの購入が必要です。金銭や労力を無駄にしないためにも、メリットとデメリットをしっかりと比較検討してからの購入をおすすめします。

ここからは自社でファイル追跡のプロセスを導入するメリット・デメリットについて、簡単にみていきます。

ファイル追跡のメリット

ファイル追跡のプロセスを導入するメリットは次のとおりです。

- 正確な原因究明によって、問題解決や改善の精度が上がる

- 問題の早期発見による被害拡大・二次被害を防げる

- ファイル追跡以外にも、リモートによるデータ消去や特定の人物のみが閲覧できる暗号化などの機能を持つシステムであれば、さらなるセキュリティ強化が期待できる

ファイル追跡のデメリット

ファイル追跡のプロセスを導入するデメリットは次のとおりです。

- 導入・維持コストがかかる

- 流出経路の特定やトラブルの原因究明が100%できるとは限らない

- ファイル追跡システム導入後、操作マニュアル作成や従業員への周知などの別作業による労力がかかる

ファイル追跡によるセキュリティ強化ならMCoreがおすすめ

予期しないファイル操作関係の異常は、ファイル追跡の結果をもとにした原因究明や改善を行うとよいでしょう。情報漏えい・内部不正による企業ブランドの失墜や周囲からの信頼低下を最小限に留めたり、起こりうるトラブルを未然に防いだりなどの効果を見込めます。

IT資産の価値が上がっている昨今であれば、業務効率向上を目的としたシステム導入と同等程度に、セキュリティ面の向上や内部統制強化を目的とするシステム導入が、企業にとっても重要です。

ファイル追跡やその他さまざまなセキュリティ・管理機能を搭載したシステムをお探しであれば、弊社住友電工情報システムの「MCore」の導入がおすすめです。

「PCログ管理」「総合ログ管理ツール連携」「ネットワーク検閲」などの機能によって、外部からの悪意ある攻撃やヒューマンエラー、内部不正などにすぐさま対応できます。

また、今回紹介した機能以外にも、IT資産の位置・状態を正確に管理する「PC資産管理」や、ウイルス対策ソフトの稼動状態を監視する「ウイルス対策ソフト管理」なども利用可能です。IT資産の総合管理による、コンプライアンス違反の防止を実現できます。

「MCore」に興味はあるけど、いきなり導入するのは不安」という方には、資料請求やデモ機使用、体験セミナー・ウェビナーへのお申し込み、その他お問い合わせなどに対応しています。ぜひお気軽にご利用ください。

【関連記事】

- 内部不正対策を強化し、情報漏えいを防ぎたい

https://www.sei-info.co.jp/mcore/column/internal/ - ログ管理とは?ログ管理でPCの操作を監視して内部不正を防止する

https://www.sei-info.co.jp/mcore/functions/log-management/pclog/ - 統合ログ管理ツール連携

https://www.sei-info.co.jp/mcore/functions/log-management/integrated-log/ - ネットワーク検疫

https://www.sei-info.co.jp/mcore/functions/network-quarantine/

【参考文献】

- 東京商工リサーチ調査「上場企業の個人情報漏えい・紛失事故は、調査開始以来最多の137件 574万人分(2021年)」

https://www.tsr-net.co.jp/